Έλεγχος ταυτότητας Git.

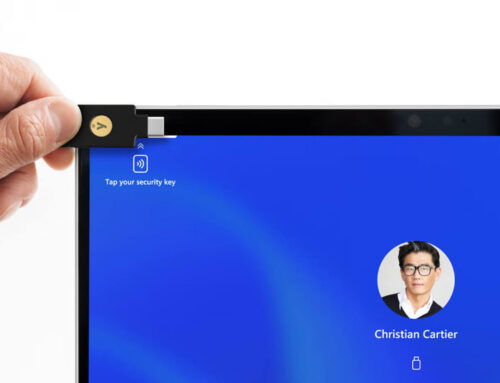

Το GitHub είναι μακροχρόνιος υποστηρικτής της ισχυρής ασφάλειας για τους πελάτες και τις κοινότητες προγραμματιστών του. Από την πιο πρόσφατη υποστήριξή της για τη χρήση κλειδιών ασφαλείας U2F και FIDO2 για SSH , έως την ανακοίνωση για την υποστήριξη του Web Authentication (WebAuthn) για κλειδιά ασφαλείας το 2019 και την υποστήριξη του Universal Second Factor (U2F) για το 2015 , η εταιρεία συνέχισε να προσφέρει σε εκατομμύρια πελάτες της δυνατότητα προστασίας των λογαριασμών και των έργων τους με τη χρήση πιστοποίησης YubiKey που βασίζεται σε υλικό.

Αλλά την περασμένη εβδομάδα σηματοδοτήθηκε ίσως ένα από τα μεγαλύτερα βήματα που έχει κάνει η εταιρεία μέχρι σήμερα, το GitHub ανακοίνωσε ότι από τις 13 Αυγούστου 2021, δεν δέχεται πλέον κωδικούς πρόσβασης λογαριασμού για τον έλεγχο ταυτότητας Git κατά τον έλεγχο ταυτότητας των λειτουργιών Git CLI και θα απαιτήσει τη χρήση ισχυρότερων διαπιστευτηρίων ελέγχου ταυτότητας για όλες οι πιστοποιημένες λειτουργίες Git στο GitHub.com. Αυτό περιλαμβάνει κλειδιά SSH (για προγραμματιστές), διακριτικό εγκατάστασης OAuth ή GitHub App (για ενσωματωτές) ή κλειδί ασφαλείας που βασίζεται σε υλικό, όπως τα κλειδιά ασφαλείας YubiKey.

Yubico και GitHub.

Αυτή η ανακοίνωση έρχεται επίσης με τη συνεχιζόμενη συνεργασία μεταξύ Yubico και GitHub – καθώς και με την κυκλοφορία κλειδιών ασφαλείας περιορισμένης έκδοσης GitHub με το σήμα YubiKeys (ενεργήστε γρήγορα!) . Οι χρήστες του GitHub μπορούν να ασφαλίσουν τις Git Commits τους χρησιμοποιώντας ένα κλειδί GPG που είναι αποθηκευμένο στο YubiKey. Αυτός είναι ένας κρίσιμος τρόπος για να διασφαλιστεί ότι οι συνεισφορές ανοιχτού κώδικα γίνονται από τους σωστούς χρήστες σε κοινότητες ή οργανισμούς προγραμματιστών.

Υπάρχει ισχυρή δυναμική με FIDO2, WebAuthn και χωρίς κωδικό πρόσβασης – περισσότεροι από τους μισούς (61%) των οργανισμών που ερωτήθηκαν σε πρόσφατη έκθεση 451 Research and Yubico είτε έχουν αναπτύξει είτε έχουν έλεγχο ταυτότητας χωρίς κωδικό πρόσβασης σε πιλοτικό πρόγραμμα (34% των ερωτηθέντων έχουν ήδη χρησιμοποιήσει τεχνολογία χωρίς κωδικό πρόσβασης , 27% πιλοτικά). Το GitHub βοηθά στην πραγματοποίηση αυτού του μέλλοντος για αυτούς τους οργανισμούς με την κίνησή τους να υποστηρίξουν το FIDO2 και την πορεία προς ένα μέλλον χωρίς κωδικό πρόσβασης για την αντιμετώπιση των παραδοσιακών σημείων πόνου MFA.

Αλλά δεν δημιουργούνται όλες οι μορφές MFA ισότιμα όταν πρόκειται για υποστηρικτικούς οργανισμούς στη μετάβαση σε κωδικούς χωρίς κωδικό πρόσβασης . Τα YubiKeys έχουν σχεδιαστεί για να ανταποκρίνονται και να εξελίσσονται με την υποδομή ασφαλείας σας και μπορούν να αναπτυχθούν σε περιβάλλοντα χωρίς κωδικό πρόσβασης με τους συνεργάτες μας IAM ως έξυπνη κάρτα ή κλειδί ασφαλείας FIDO2, για παράδειγμα.

Πηγή: Ronnie Manning / Yubico.com