Κλειδιά ασφαλείας U2F και FIDO2 για SSH

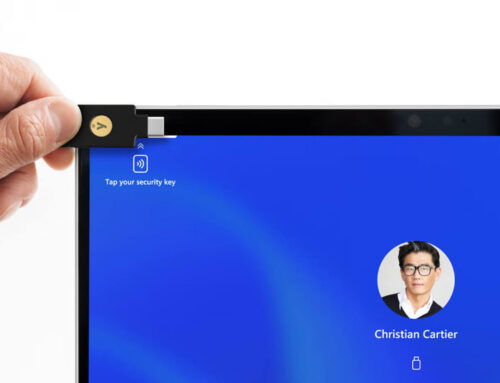

Σήμερα, το GitHub ανακοίνωσε υποστήριξη για τη χρήση κλειδιών ασφαλείας U2F και FIDO2 για SSH. Η Yubico είναι ο πρώτος συνεργάτης της GitHub για την ανάπτυξη και ολοκλήρωση αυτής της δυνατότητας. Αυτό καθιστά ευκολότερη από ποτέ τη χρήση των YubiKeys για την εξασφάλιση όλων των προσβάσεών σας στο GitHub, καθιστώντας τα κλειδιά SSH πολύ πιο ασφαλή διατηρώντας παράλληλα μια εξαιρετική εμπειρία χρήστη.

Ενώ ήταν από καιρό εφικτό να χρησιμοποιήσετε το YubiKey για SSH μέσω των λειτουργιών OpenPGP ή PIV, η άμεση υποστήριξη στο SSH πλέον είναι πιο εύκολο να ρυθμιστεί και λειτουργεί με οποιοδήποτε κλειδί ασφαλείας U2F ή FIDO2 – ακόμη και παλαιότερα όπως το FIDO U2F Security Key της Yubico.

Ξεκινώντας.

Για να ξεκινήσετε, θα χρειαστείτε το OpenSSH έκδοση 8.2 ή μεταγενέστερη. Θα χρειαστεί επίσης να έχετε εγκαταστημένο το libfido2. Οι χρήστες των Windows ενδέχεται να χρειαστεί να χρησιμοποιήσουν το Cygwin.

Πρώτα θα πρέπει να δημιουργήσετε ένα ζεύγος κλειδιών. Συνδέστε το κλειδί ασφαλείας σας και εκτελέστε την εντολή:

$ ssh-keygen -t ecdsa-sk

Η επιλογή -t ecdsa-sk δίνει εντολή στο OpenSSH να δημιουργήσει ένα κλειδί ECDSA σε ένα κλειδί ασφαλείας FIDO αντί για ένα παραδοσιακό αρχείο ιδιωτικού κλειδιού. Μπορείτε επίσης να χρησιμοποιήσετε το -t ed25519-sk για να δημιουργήσετε ένα κλειδί EdDSA, αλλά αυτό δεν υποστηρίζεται από όλα τα κλειδιά ασφαλείας.

Αυτό θα δημιουργήσει δύο αρχεία στον κατάλογο σας SSH. Το πρώτο είναι id_ecdsa_sk.pub, το οποίο είναι ένα κανονικό αρχείο δημόσιου κλειδιού OpenSSH του οποίου τα περιεχόμενα θα πρέπει να επικολλήσετε στη νέα φόρμα κλειδιού SSH στο GitHub. Το δεύτερο είναι το id_ecdsa_sk το οποίο συνήθως περιέχει το αντίστοιχο ιδιωτικό κλειδί, αλλά σε αυτήν την περίπτωση περιέχει ένα ” χειριστή κλειδιού ” που αναφέρεται στο κλειδί ασφαλείας. Θα πρέπει να αντιγράψετε το αρχείο id_ecdsa_sk σε κάθε υπολογιστή όπου θέλετε να χρησιμοποιήσετε αυτό το κλειδί SSH. Εναλλακτικά, εάν το υποστηρίζει το κλειδί ασφαλείας σας, μπορείτε να χρησιμοποιήσετε ένα μόνμο κλειδί FIDO2.

Χρήση μόνιμων κλειδιών.

Εάν το κλειδί ασφαλείας σας υποστηρίζει μόνιμα κλειδιά* FIDO2 κλειδιά, όπως το YubiKey 5 Series , YubiKey 5 FIPS Series , ή το Security Key NFC της Yubico , μπορείτε να το ενεργοποιήσετε κατά τη δημιουργία του κλειδιού σας SSH:

$ ssh-keygen -t ecdsa-sk -O μόνιμο

Αυτό λειτουργεί όπως και πριν, με την διαφορά πως ένα μόνιμο κλειδί είναι ευκολότερο να εισαχθεί σε έναν νέο υπολογιστή επειδή μπορεί να φορτωθεί απευθείας από το κλειδί ασφαλείας. Για να χρησιμοποιήσετε το κλειδί SSH σε έναν νέο υπολογιστή, βεβαιωθείτε ότι έχετε εκτελέσει το ssh-agent και απλώς εκτελέστε:

$ ssh-add -K

Αυτό θα φορτώσει ένα “χειριστή κλειδιού” στον παράγοντα SSH και θα κάνει το κλειδί διαθέσιμο για χρήση στον νέο υπολογιστή. Αυτό λειτουργεί ιδανικά για σύντομες επισκέψεις, αλλά δεν θα διαρκέσει για πάντα – θα χρειαστεί να εκτελέσετε ξανά το ssh-add εάν πχ. κάνετε επανεκκίνηση του υπολογιστή. Για μόνιμη εισαγωγή του κλειδιού, εκτελέστε αντ ‘αυτού:

$ ssh-keygen -K

Αυτό θα γράψει δύο αρχεία στον τρέχοντα κατάλογο: id_ecdsa_sk_rk και id_ecdsa_sk_rk.pub. Τώρα θα πρέπει απλώς να μετονομάσετε το αρχείο ιδιωτικού κλειδιού σε id_ecdsa_sk και να το μετακινήσετε στον κατάλογο SSH:

$ mv id_ecdsa_sk_rk ~ / .ssh / id_ecdsa_sk

MFA χωρίς κωδικό πρόσβασης.

Ο έλεγχος ταυτότητας πολλών παραγόντων χωρίς κωδικό πρόσβασης είναι ένα από τα μεγαλύτερα πλεονεκτήματα των κλειδιών ασφαλείας FIDO και είναι πλέον διαθέσιμο και για SSH! Εάν το κλειδί ασφαλείας σας υποστηρίζει την λειτουργία FIDO2 για ταυτοποίηση χρήστη, όπως το YubiKey 5 Series , YubiKey 5 FIPS Series , ή το Security Key NFC της Yubico, μπορείτε να την ενεργοποιήσετε κατά τη δημιουργία κλειδί SSH σας:

$ ssh-keygen -t ecdsa-sk -O απαιτείται επαλήθευση

Αυτό θα διαμορφώσει το κλειδί ασφαλείας ώστε να απαιτεί PIN ή άλλο έλεγχο ταυτότητας χρήστη κάθε φορά που χρησιμοποιείτε αυτό το κλειδί SSH. Η πρόσβαση SSH σας πλέον προστατεύεται με έλεγχο ταυτότητας πολλών παραγόντων χωρίς κωδικό πρόσβασης!

Η αποστολή της Yubico είναι να κάνει το Διαδίκτυο ασφαλέστερο για όλους και πλέον δεν χρειάζεται να επιλέξετε ανάμεσα σε μεγάλη ασφάλεια ή ευκολία στη χρήση. Οι τεχνολογίες είναι ακόμη νέες, αλλά ελπίζουμε να δούμε περισσότερες υπηρεσίες SSH να προσφέρουν αυτές τις δυνατότητες στο μέλλον.

Για περισσότερες λεπτομέρειες, διαβάστε το σημερινό άρθρο από το GitHub σχετικά με αυτήν τη νέα λειτουργικότητα!

* Τα “μόνιμα κλειδιά” έχουν μετονομαστεί σε “ανιχνεύσιμα διαπιστευτήρια” στα πρότυπα WebAuthn και CTAP, αλλά το OpenSSH εξακολουθεί να χρησιμοποιεί την ορολογία “μόνιμο κλειδί”.

Πηγή: Emil Lundberg / Yubico