Οι 6 μεγαλύτερες παρανοήσεις σχετικά με την αρχιτεκτονική Zero Trust (ZTA).

Συχνά βλέπουμε σύγχυση μεταξύ των πελατών και της αγοράς σχετικά με τον ακριβή ορισμό του ZTA. Για παράδειγμα, τι σημαίνει η υιοθέτηση του ZTA για δημοσιονομικές αποφάσεις, όπως η αγορά εξοπλισμού ή λογισμικού, και πώς θα αλλάξει τα χρονοδιαγράμματα αναβάθμισης;

Εάν βρίσκεστε σε φάση σχεδιασμού του ZTA, ή ακόμα και απλώς σκέφτεστε να ξεκινήσετε ένα, μπορεί να σας βοηθήσει να εντοπίσετε τις πιο κοινές παρανοήσεις σχετικά με το ZTA. Εάν εσωτερικευθούν, αυτές οι λανθασμένες αντιλήψεις μπορεί να επιβραδύνουν ή να σταματήσουν τις καλές πρακτικές προγραμματισμού και διάθεσης.

Το Zero Trust είναι ένα προϊόν.

Θα δείτε την ορολογία Zero Trust να ανακατεύεται στις περιγραφές των προϊόντων, αλλά δεν είναι από μόνη της προϊόν ή χαρακτηριστικό ενός προϊόντος. Αντίθετα, είναι μια προσέγγιση ή ένα πλαίσιο που βασίζεται σε αρχές ασφάλειας βέλτιστων πρακτικών . Οι αρχές πρέπει να εφαρμόζονται σε κάθε έργο ανεξαρτήτως τεχνολογίας για να επωφεληθούν πλήρως από το ZTA.

Διάφορες μεθοδολογίες αρχιτεκτονικής Zero Trust έχουν συγκεκριμένους κλάδους και δυνατότητες στις οποίες εστιάζουν πολλές διαφορετικές λύσεις, αλλά πρέπει να συνεργαστούν για να διασφαλίσουν ότι η πρόσβαση και η διαχείριση κινδύνου ενσωματώνονται αποτελεσματικά.

Τα οφέλη Zero Trust μπορούν να επιτευχθούν μόνο αφού δημιουργηθεί το πλαίσιο.

Είναι καλύτερα να σκέφτεστε το ZTA όπως σκέφτεστε για την υγιεινή διατροφή. Δεν είναι μια δίαιτα μιας φοράς, αλλά μια επιλογή ζωής με διάφορα μέρη που οδηγούν σε γενική καλύτερη υγεία. Δεν θα μπορείτε να τρέξετε αποτελεσματικά έναν μαραθώνιο αμέσως, αλλά κάθε καλύτερη συνήθεια υγείας και άσκησης συμβάλλει στη βελτίωση της συνολικής σας φυσικής κατάστασης.

Το ίδιο ισχύει και για τη σχεδιαστική προσέγγιση Zero Trust. Μπορεί να μην εγκατασταθεί κάθε στοιχείο στην ίδια κυκλοφορία, αλλά με το σωστό πλαίσιο που το οδηγεί βήμα-βήμα, τελικά φέρνετε την επιχείρηση πιο κοντά σε μια ώριμη αρχιτεκτονική ασφάλειας μηδενικής εμπιστοσύνης.

Προτού ενεργοποιηθούν οι πρακτικές είναι καλή ιδέα να δημιουργήσετε ένα σχέδιο επικοινωνίας προς τους χρήστες σχετικά με το τι πρόκειται να ακολουθήσει. Βασική διαχείριση αλλαγών – η σηματοδότηση της αξίας μιας διαφορετικής προσέγγισης και της διάθεσης νέων τεχνολογιών στα μέλη της ομάδας και στους τελικούς χρήστες οδηγεί σε μεγάλο βαθμό στην απόκτηση αποδοχής και στην επίτευξη ενός εφικτού σχεδίου Zero Trust.

Ο έλεγχος ασφαλείας είναι μια άλλη βέλτιστη πρακτική για την εκκίνηση μιας πρωτοβουλίας Zero Trust και τον προγραμματισμό του τι έρχεται πρώτο στον οδικό χάρτη. Κάθε χρήστης που έχει πρόσβαση στο δίκτυό σας έχει επαληθευτεί αυστηρά και χρησιμοποιεί έναν αξιόπιστο μηχανισμό ελέγχου ταυτότητας; Εάν η απάντηση είναι όχι, τότε θα ξέρετε ακριβώς από πού να ξεκινήσετε.

Το Zero Trust είναι μόνο για προνομιούχους χρήστες.

Όταν η ομάδα σας αρχίζει να διαχωρίζει προνομιούχους χρήστες από άλλους χρήστες στον πίνακα, μπορεί να περιορίζετε την προβολή του κινδύνου και να προσθέτετε πολυπλοκότητα στη σχεδίαση. Η προβολή του κινδύνου με βάση την ταξινόμηση δεδομένων είναι μια καλύτερη προσέγγιση, καθώς εστιάζει σε αυτό που είναι σημαντικό και, επομένως, στον τρόπο προστασίας του. Σύμφωνα με το ZTA, κάθε χρήστης πρέπει να θεωρείται προνομιούχος χρήστης – όχι μόνο οι λίγοι που έχουν σημαντικούς ή ορατούς ρόλους.

Τα ευαίσθητα δεδομένα δεν βρίσκονται πλέον σε ένα ενιαίο σύστημα διακομιστών εσωτερικής εγκατάστασης – συχνά οι πιο ευέλικτοι οργανισμοί αποθηκεύουν αυτά τα δεδομένα σε πολλές διαφορετικές τοποθεσίες ή στο cloud, όπου είναι προσβάσιμα από πολλά επίπεδα του οργανισμού. Το μόνο που χρειάζεται είναι ένα συμβιβαστικό συμβάν από έναν μεμονωμένο χρήστη για να επιτραπεί η πρόσβαση στα δεδομένα του στέμματος, επομένως η χρήση του ευρύτερου ορισμού του ποιος χαρακτηρίζεται ως προνομιούχος είναι η ασφαλέστερη διαδρομή.

Το Zero Trust είναι μόνο για μεγάλες επιχειρήσεις.

Όπως αναφέρθηκε προηγουμένως, το Zero Trust είναι μια ιδέα σχεδιασμού και όχι ένα σύνολο τεχνολογιών, επομένως μπορεί να διατίθεται σε όλα τα μεγέθη. Οι μεγαλύτεροι οργανισμοί μπορεί να έχουν κάποιους επιτακτικούς λόγους επείγουσας ανάγκης για να ενεργήσουν – για παράδειγμα, θα έχουν πολλούς διαφορετικούς τύπους χρηστών, συστημάτων και σημείων πρόσβασης, σε σύγκριση με μικρότερους οργανισμούς.

Στην πραγματικότητα, το ίδιο πλαίσιο και η ίδια προσέγγιση σχεδίασης θα πρέπει να χρησιμοποιείται από τις μικρομεσαίες επιχειρήσεις, δεδομένης της εξάρτησης που έχουν πολλές μικρομεσαίες επιχειρήσεις σε περιβάλλοντα βαριά για εφαρμογές cloud , η προσέγγιση Zero Trust εξακολουθεί να είναι βέλτιστη πρακτική. Τα περιβάλλοντα cloud παρέχουν μια σειρά από ενσωματωμένα πλεονεκτήματα του Zero Trust, αλλά αυτό δεν σημαίνει ότι σταματάτε να αναπτύσσετε την Αρχιτεκτονική Zero Trust. Πρέπει ακόμα να είστε επιμελείς για να διασφαλίσετε ότι τα συστήματα που χρησιμοποιούνται είναι σωστά διαμορφωμένα και συντηρημένα έχοντας κατά νου τις αρχές Zero Trust.

Το Zero Trust είναι μόνο για κλάδους υψηλής ρύθμισης ή υψηλού κινδύνου.

Ναι, η συμμόρφωση και οι κανονιστικές απαιτήσεις συχνά οδηγούν τον επείγοντα χαρακτήρα των έργων Zero Trust, επειδή συνήθως υπάρχει μια προθεσμία που ορίζεται από μια κρατική υπηρεσία. Αλλά ακόμη και εκείνες οι εταιρείες που δεν συνεργάζονται με την κυβέρνηση ή που δεν υπόκεινται σε αυστηρή ρυθμιστική εποπτεία πρέπει να εξετάσουν τις βέλτιστες πρακτικές Zero Trust για την προστασία των ευαίσθητων δεδομένων ή της πνευματικής ιδιοκτησίας. Δεδομένου του πόσο ταχέως εξελισσόμενο και ασταθές είναι το τοπίο απειλών τον τελευταίο καιρό, το Zero Trust έχει νόημα ως προσέγγιση για τη μείωση του κινδύνου σε κάθε είδους επιχείρηση.

Το Zero Trust θα γίνει λιγότερο σχετικό καθώς οι χρήστες επιστρέφουν στο γραφείο.

Όλοι έχουμε διαβάσει τις ιστορίες σχετικά με την τάση επιστροφής στο γραφείο, αλλά μπορούμε να πούμε με ασφάλεια ότι το υβριδικό μοντέλο δεν θα εξαφανιστεί. Αυτό το μοντέλο, όπου οι εργαζόμενοι μετακινούνται μεταξύ διαφορετικών σταθμών εργασίας στο σπίτι, στο γραφείο ή στο δρόμο, υπαγορεύει ότι κάθε σύστημα ελέγχου ταυτότητας πρέπει να είναι προετοιμασμένο για να επαληθεύει τις ταυτότητες των χρηστών σε πολλαπλά σημεία πρόσβασης. Το Zero Trust Architecture (ZTA) ξεκίνησε τις μέρες που πήγαιναν όλοι στο γραφείο. Έγινε ακόμη πιο σημαντικό όταν η πλειονότητα των εργαζομένων ήταν εξ αποστάσεως. Τώρα για να ενεργοποιήσει ένα υβριδικό εργατικό δυναμικό, η ZTA συνεχίζει να αποτελεί βασικό σύνολο αρχών για να κάνει μια εταιρεία ασφαλή και παραγωγική.

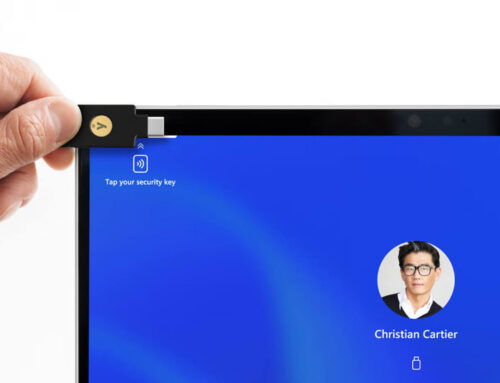

Η υιοθέτηση ισχυρού ελέγχου ταυτότητας ανθεκτικό στο phishing ως βασικό δομικό στοιχείο μιας στρατηγικής Zero Trust θα βελτιώσει σημαντικά την ασφαλεία των επιχειρήσεων. Η χρήση σύγχρονων, ανθεκτικών στο phishing εργαλείων ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA) όπως το YubiKeys για την αποτροπή πρόσβασης στο δίκτυο με κλεμμένους κωδικούς πρόσβασης και παλαιού τύπου μορφές MFA είναι ένα έξυπνο μέρος για να ξεκινήσετε την υλοποίηση ασφάλειας με την αρχιτεκτονική του Zero Trust.

Πηγή: David Treece / Yubico